Со стороны может казаться, что «русские хакеры» – это про политику, а не про деньги. На самом деле, все иначе. Только одна российская хакерская группировка научилась взламывать банковские системы так, что могла выводить из банков по $12 млн в день. С 2013 года атакам преступников подверглись более 100 банков в 40 странах, включая США, Россию, Германию и Украину. В общей сложности за время своего существования они украли $1,2 млрд — и это «крупнейшее цифровое ограбление» в истории. Рассказываем, как искали «русских хакеров», и почему даже после того, как главарь банды был задержан, преступления продолжаются.

Как работал Carbanak

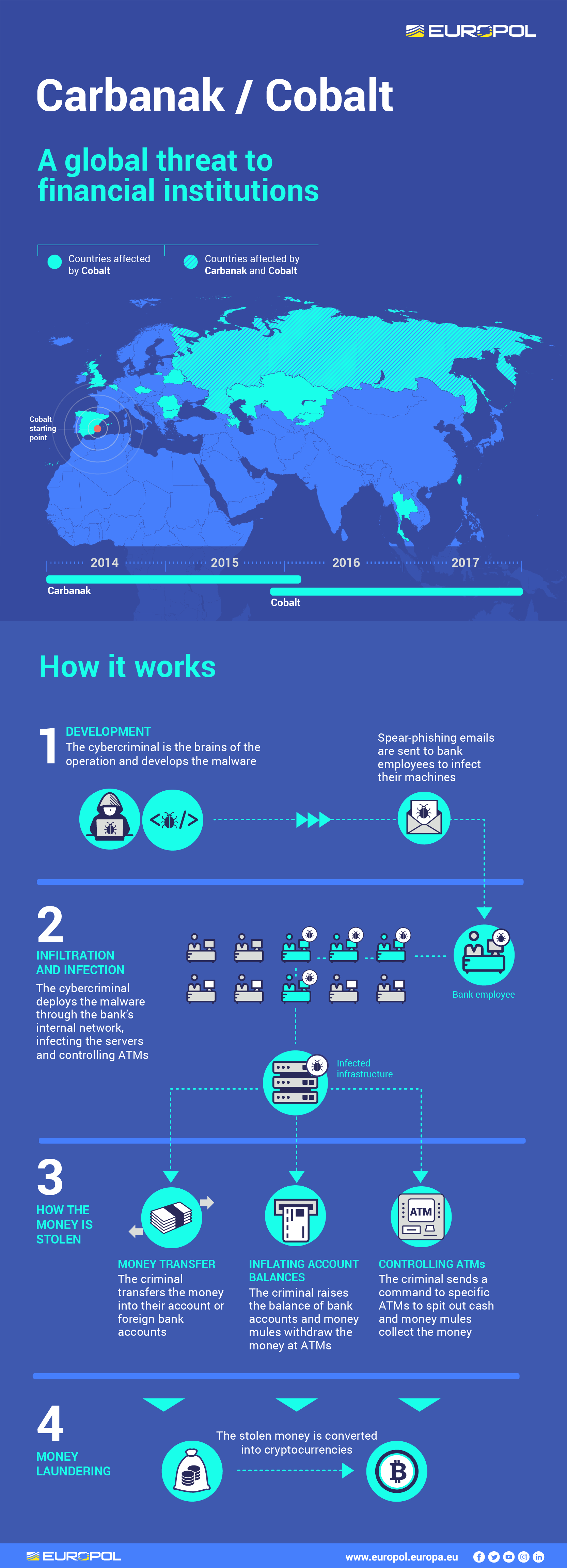

Эти хакеры просто хотели денег, причем как можно больше, пишет Bloomberg Businessweek. Предполагаемый лидер Carbanak – Денис Токаренко в 2015 году перебрался из России в испанский Аликанте и сменил фамилию на Катана. В марте он был арестован испанской полицией, но, похоже, было уже поздно: у Carbanak успело появиться множество улучшенных клонов, включая одно широко известное название — созданную самим Токаренко группировку Cobalt. Только в конце мая эксперты по кибербезопасности предупредили о новых атаках хакеров Cobalt на банки России и СНГ.

О Carbanak стало известно в 2013-2014 годах, когда руководители одного из украинских банков обратились в «Лабораторию Касперского», рассказав, что с их счетов начали пропадать деньги. Камеры банка зафиксировали людей, снимающих деньги из банкоматов без карточек и ввода PIN-кода. Сначала в Лаборатории решили, что это обычные воры, взламывающие конкретные банкоматы, но то, что обнаружилось, оказалось явлением совсем другого порядка, вспоминает Дэвид Эмм, главный исследователь по кибербезопасности компании.

Все начиналось с рассылки замаскированных под официальные фишинговых писем сотрудникам банка-жертвы. К письмам, как правило, был прикреплен документ Microsoft Word, при его открытии на компьютер скачивался вредоносный код, который распространялся по внутренней банковской сети, заражал серверы и контроллеры банкоматов и передавал информацию на сторонние серверы хакеров. Более того, преступники брали под контроль веб-камеры корпоративных компьютеров банков, делали скриншоты и записывали комбинации на клавиатурах.

Взлом одного банка занимал 2-4 месяца — хакеры искали сотрудников с полномочиями управлять денежными потоками между счетами, разными кредиторами и банкоматами. Они также выясняли, как и в какой момент банк перенаправлял деньги. Все это было нужно, чтобы впоследствии не привлекать внимания сотрудников безопасности. В подходящий момент преступники использовали коды верификации сотрудников банка для проведения транзакций, которые выглядели полностью легально.

Таким образом деньги без ввода карточки и пин-кода снимались с банкоматов, которые забирали пособники — «денежные мулы». «Carbanak был первым, у кого мы увидели такие инновационные методы для проникновения в сети крупных финансовых организаций», — говорит Джеймс Чеппелл, сооснователь компании Digital Shadows, которая консультирует по вопросам кибербезопасности крупные европейские банки.

Глобальное расследование

Bloomberg пообщался с полицейскими и экспертами по кибербезопасности, которые вели это дело, и рассказывает, как преступников в итоге удалось выследить.

К осени 2014 года европейские власти поняли, что в случае этими атаками они имеют дело с чем-то очень мощным и совсем новым. Глава группы кибербезопасности Европейской банковской федерации Кейт Гросс созвал срочное совещание с экспертами из Citigroup, Deutsche Bank и других крупных европейских банковских организаций. Эксперты из «Лаборатории Касперского» рассказали собравшимся о том, что они выяснили на Украине. «Я никогда раньше не видел чего-то подобного. Это хорошо организованная вирусная атака, очень сложная и глобальная», — вспоминает Тролс Ортинг, который на тот момент возглавлял отдел кибербезопасности Европейской полиции. Европол тоже начал действовать глобально — были подключены правоохранительные органы Молдавии, Белоруссии, Румынии, Испании, Тайваня и, конечно, США.

Следователи создали специальный центр для обмена информацией, где могли сравнивать данные и находить связи между кражами, вспоминает Фернандо Руиз, который теперь отвечает за кибербезопасность в Европоле. В основе работы центра была лаборатория, где специалисты исследовали образцы кода вредоносного ПО, полученные после атак Carbanak. Вычленяя отдельные характеристики кода, детективы могли отследить, откуда шло ПО и кто его использовал. Расследование привело их в апартаменты Токаренко в Аликанте, и испанская полиция начала за ним наблюдать.

Обычный мигрант

На первый взгляд Токаренко выглядел как обычный мигрант, который строит новую жизнь на Западе. В 2013 году он получил украинское гражданство и сменил фамилию на Катана, а затем переехал в Аликанте. Худой, невысокий мужчина жил со своей женой-украинкой и сыном, но не производил впечатления человека, который пытается вписаться в новую жизнь — он не учил испанский и не ходил на знаменитый в Аликанте пляж Сан-Хуан. Он был гораздо активнее в онлайне, часто проводя за ноутбуком всю ночь.

Следователи понемногу начали восстанавливать картину того, как Токаренко-Катана с тремя сообщниками внедрял в банки Carbanak: один отправлял фишинговые письма, второй был экспертом по базам данных, третий «очищал цифровые следы» преступлений. Катана же занимался самым важным и сложным вопросом: проводил разведку в банковских системах и «перетасовывал» денежные потоки внутри сети. «Этот парень в другой лиге, он как Рафаэль Надаль в теннисе. Немногие люди в мире способны делать то, что он сделал», — рассказывает Карлос Юст, глава отдела кибепреступности Национальной полиции Испании.

Но как только полиция начала делать успехи, группировка «открыла второй фронт»: в банковские системы через те же фишинговые письма начали внедрять вредоносное ПО Cobalt — вирус, основанный на программе Cobalt Strike, которую специалисты по кибербезопасности используют для взлома собственных систем в поисках уязвимостей. С помощью двух вирусов группировка могла за раз выводить из банков по $12 млн. Проворство преступников отрезвляло: «Иногда расследование вроде бы шло хорошо, а иногда казалось, что мы уперлись в тупик», — вспоминает Фернандо Руиз.

Пойманные мулы

Преступников подвела самая очевидная уязвимость — люди. В 2016 году полиции удалось поймать на Тайване забиравших деньги из банкоматов «денежных мулов» – после того как один из них потерял у банкомата свою кредитку. В iPhone одного из пособников, помимо многочисленных фотографий наличности, была электронная переписка с человеком, который управлял операцией. Все эти следы вели в Аликанте.

Следователи рассказывают, что даже после поимки «мулов» Катана не остановился. В начале 2017 года после того как он взял под контроль банковские аккаунты в России и Казахстане из банкоматов в Мадриде было снято около $4 млн. Это было ошибкой — Юст смог получить одобрение на прослушку телефонов Катаны. Следователи убедились, что деньги взломщика уже не интересовали: он отмыл огромные суммы через криптовалюты и строил в Аликанте особняк. Ему просто нравилось взламывать банковские системы безопасности.

Прослушка дала свои плоды — в начале этого года полицейские выяснили, что Катана с сообщниками собирается выпустить более современную версию Carbanak. Российским правоохранителям очень не понравилось, что испанцы два года просто следили за Катаной — за это время с помощью Cobalt у российских банков украли 1 млрд рублей. 6 марта в квартиру Катаны наконец ворвались больше десятка вооруженных полицейских. Они конфисковали ноутбук и другие улики. Помимо украшений и двух BMW на имя Катаны полицейские обнаружили 15 тысяч биткоинов – около $162 млн по курсу на тот момент.

Артем Губенко