Регулярный «технический сбой». Как проукраинские хакеры атакуют российские банки

The Bell

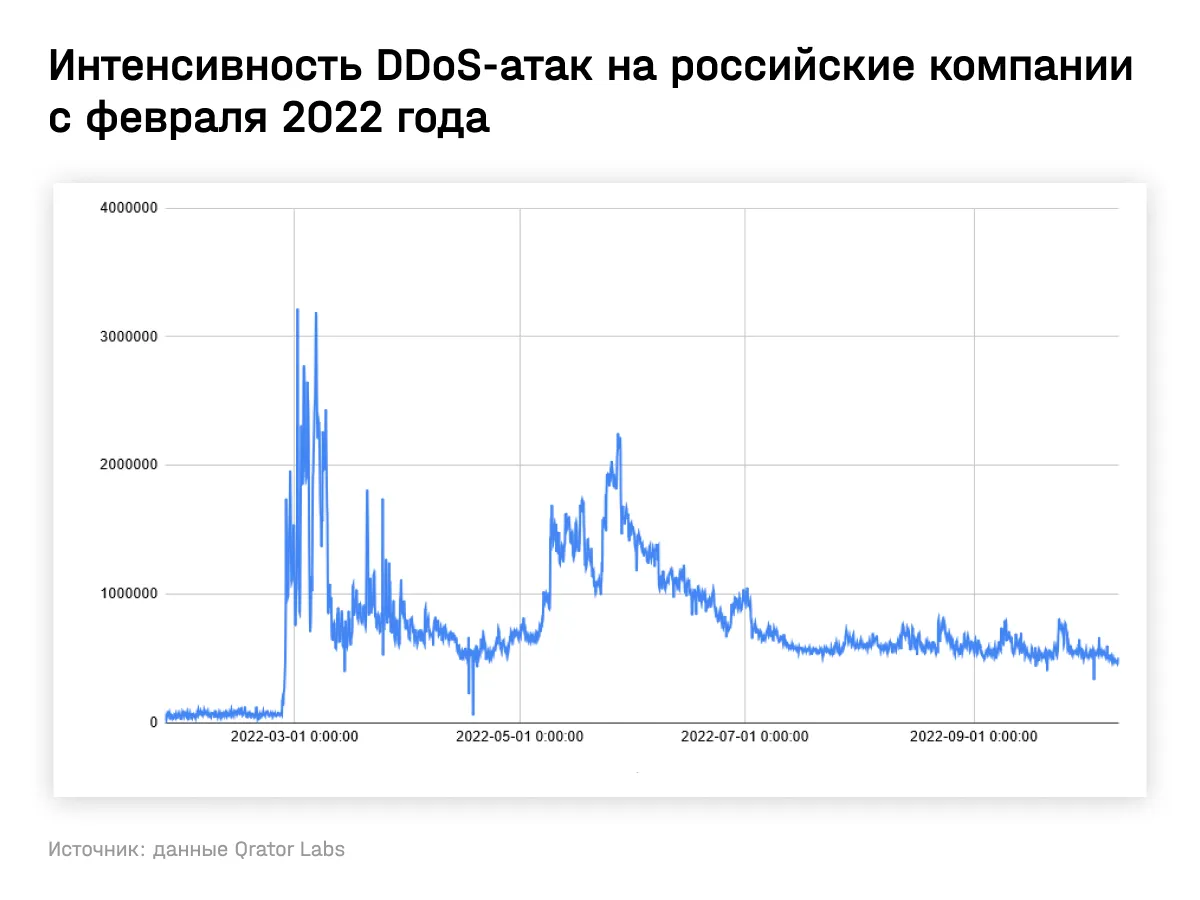

После начала войны число DDoS-атак на российские сайты выросло в 15 раз. С весеннего пика интенсивность нападений снизилась, но все равно остается в разы выше прошлогоднего уровня. Больше всего досталось финансовому сектору: сайты и приложения банков и брокеров регулярно перестают работать до сих пор. Правда, сами банки предпочитают не раскрывать, что за их «техническими сбоями» стоят именно хакеры. Разобрались, кто стоит за атаками на российский бизнес, почему спустя восемь месяцев после начала войны крупные банки и брокеры так и не сумели справиться с натиском хакеров-любителей и насколько в сохранности деньги клиентов.

DDoS-атаки и «технические работы»

7 октября Сбербанк выдержал крупнейшую в своей истории кибератаку, которая длилась больше суток, рассказал в интервью «России 24» заместитель председателя правления банка Станислав Кузнецов. В нападении участвовали не менее 104 000 хакеров из-за рубежа. «Мы не фиксировали никаких перебоев, но атака была сложная», — отметил Кузнецов.

Впрочем, сбой в работе банка в этот день все-таки был. Пользователи, которые находились за границей, жаловались, что не могут зайти в приложение и личный кабинет на сайте Сбербанка. Банк заявил, что некоторые пользователи могут сталкиваться с ограничениями из-за «технических работ» и рекомендовал пользоваться VPN.

Через неделю аналогичный сбой произошел у «Тинькофф». Его клиенты как в России, так и за рубежом 14 октября жаловались на то, что не могут зайти ни в приложение банка, ни в брокерский сервис. При этом некоторые пользователи, находящиеся за границей, обратили внимание, что у них все начинало работать, когда они подключались к российскому IP через VPN. Банк также объяснил сбой «техническими причинами».

В этом месяце проблемы испытывали и многие другие финансовые компании. 10 октября сбой был у брокера «Открытие Инвестиции». Он заявил, что на сервера банка «Открытие» была совершена кибератака. 19 октября оказались недоступны сервисы «Финама», 26 октября — БКС. Брокеры рассказали The Bell, что технические сбои были связаны с массовыми DDoS-атаками. В «Финаме» также добавили, что ограничивали доступ к серверам авторизации FinamTrade из-за рубежа, чтобы минимизировать нагрузку на инфраструктуру и обеспечить ее работоспособность.

В Сбербанке и «Тинькофф» на вопрос The Bell о том, были ли сбои в их работе связаны именно с кибератаками, не ответили.

Рост атак

В первой половине 2022 года количество DDoS-атак на российские организации выросло более чем в 15 раз, подсчитала компания StormWall, занимающаяся кибербезопасностью. Их пик был зафиксирован в марте. Главной жертвой стал финансовый сектор, на который пришлось около трети от общего количества атак. Вот как выглядит график интенсивности DDoS-атак на российские компании с февраля 2022 года:

Эксперты StormWall считают, что инициаторами большинства атак стали политически мотивированные хактивисты. В основном они использовали известные методы проведения атак, но «смогли достичь определенного общественного резонанса» благодаря массовости. В такие группировки может входить несколько сотен тысяч участников.

В третьем квартале темпы роста DDoS-атак заметно замедлились, но ситуация продолжает вызывать серьезные опасения, отмечает StormWall. Специалисты предупреждают, что уже скоро компании столкнутся с атаками мощностью более 1 млн запросов в секунду (сейчас их мощность достигает 700 000 запросов в секунду), которые будут длиться до нескольких дней.

Число DDoS-атак на российские финансовые организации в третьем квартале выросло вдвое в годовом выражении, заявил в середине октября зампред ЦБ Герман Зубарев. В марте и в мае фиксировался кратный рост — до 20 и более раз. Сейчас, по словам Зубарева, «ситуация стабильно напряженная».

Зампред Сбербанка Кузнецов в том же интервью говорил, что банк в 2022 году выдержал не менее 470 атак, это больше, чем за семь последних лет. Кибератаки — DDoS и вирусы — происходят регулярно, их число выросло в разы, признают и в «Открытие инвестиции».

Почему банки редко признают кибератаки

Вначале хакерские атаки в качестве причины сбоев не упоминали осознанно, говорит источник The Bell в одном из крупных брокеров. Клиенты бы сильно удивились, стали бы переживать о сохранности личных данных и денег, объясняет он. В целом финансовые организации не очень любят признавать наличие проблем — это чревато исками от клиентов. Если сбой длится не очень долго, выгоднее публично отмалчиваться, если долго — признать «временные трудности у части клиентов», рассказывает тот же собеседник.

Банки в силу закона и требований ЦБ обязаны принимать надлежащие меры по обеспечению безопасности используемых программных обеспечений, в том числе минимизировать риски хакерских атак и технических сбоев, рассказывает старший юрист NSP Арам Григорян. Непринятие таких мер может повлечь не только гражданскую, но и административную, и в некоторых случаях уголовную ответственность для сотрудников банка. По словам юриста, именно поэтому банки часто скрывают информацию о хакерских атаках. Ее раскрытие всегда приводит сначала к внутренней проверке, а затем к проверке системы безопасности банка курирующими подразделениями ЦБ, главным образом ФинЦЕРТ (Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере).

Банки часто включают в договоры обслуживания условия о том, что они не несут ответственности за последствия технических сбоев и хакерских атак, отмечает Григорян. Но с 2014 года сформировалась судебная практика, согласно которой сбой программного обеспечения банка не является следствием непреодолимой силы и не освобождает его от ответственности перед своими клиентами.

При этом совершение сделок на бирже не подпадает под регулирование закона «О защите прав потребителей», так как это рисковая деятельность, направленная на извлечение прибыли, указывает юрист. Поэтому в этом случае в брокерском договоре могут быть предусмотрены ограничения ответственности брокера в связи с техническим сбоем или хакерской атакой.

По закону банк обязан исполнить поручение клиента, если оно соответствует всем предъявляемым требованиям, и не может по какой-то причине задержать исполнение или отказаться от него, говорит партнер коллегии адвокатов Pen & Paper Станислав Данилов. Если у банка был сбой из-за кибератаки и клиент пропустил какой-то платеж, потерял какое-то имущество из-за того, что вовремя не смог его оплатить, и так далее, он может подать иск, а банк уже будет говорить о том, что это форс-мажорная ситуация и у него были уважительные причины, препятствовавшие проведению платежа.

Успех аргумента банка про кибератаку в суде будет зависеть от обстоятельств, считает Данилов. «Если банк просто халатно относился к этому вопросу и у него абсолютно старые протоколы, системы и любой студент может совершить на него кибератаку, наверное, суд не убедит аргумент, что это абсолютно непредвиденная, немыслимая ситуация, и он взыщет с банка убытки, которые потерпел истец», — считает юрист. Но, если банк «до зубов вооружен» против хакеров и, несмотря на все усилия, работа все равно была нарушена мощными атаками, существует большой шанс того, что суд встанет на сторону банка и скажет, что в данном случае это эквивалентно форс-мажорной ситуации, допускает он.

Кто за этим стоит

У сбоев в Сбербанке, «Тинькофф», «Открытии» и БКС есть кое-что общее. В те дни, когда они происходили, в телеграм-канале IT Army of Ukraine заранее появлялись сообщения, что именно эти организации сегодня планируется «ддосить». Практически все сбои в работе банков и брокеров, о которых становилось известно за последние месяцы, следовали как раз после таких анонсов. То, что со сбоями связаны украинские хакеры, подтверждает источник The Bell на финансовом рынке. «Есть группы в Telegram, где граждане соседнего государства собираются и рассказывают, кого они будут „бомбить“. Мы следим за такими новостями», — сказал он.

Эксперты по кибербезопасности называют их не хакерами, а хактивистами: их атаки прежде всего призваны отражать политическую позицию. Российские банки и брокеры чаще других компаний становятся жертвами DDoS-атак потому, что это — именно российская финансовая инфраструктура, парализовать ее, хотя бы частично и на время, — важная цель для хактивистов. В этом смысле их действия похожи на работу хакеров, ответственных за рождественские DDoS-атаки на игровые сервисы, целью которых также был некий социальный протест, объясняет основатель Qrator Labs Александр Лямин. Сами участники IT-армии свое отличие от хакеров-преступников объясняют тем, что цель кибервойны — достичь поставленных страной результатов, а цель кибертерроризма — выгода для собственного кошелька.

Хотя IT-армия — по сути добровольческое объединение, в ее формировании украинские власти принимали непосредственное участие. Спустя два дня после начала войны министр цифровой трансформации Украины Михаил Федоров объявил о сборе разнопрофильных айтишников для борьбы на «киберфронте». В первые месяцы войны «IT-армия», по его словам, объединила почти 300 тысяч украинских и зарубежных айтишников, чьей основной целью стали атаки на российские государственные сайты, бизнес и СМИ. В открытом телеграм-чате IT-армии сейчас — 213 тысяч подписчиков. 26 марта их было 300 тысяч, 10 июня — 259 тысяч. С чем связан отток пользователей и сколько из них на самом деле участвует в ее работе — неизвестно. Число атакующих ботов варьируется от атаки к атаке и составляет от 25 тысяч до 60 тысяч единиц, говорит основатель StormWall Рамиль Хантимиров.

В основном это обычные специалисты, которые раньше никогда взломами не занимались, рассказывали представители самого объединения телеканалу «Настоящее время» (признан в России иностранным агентом). Заметная часть из них живет за границей, многие из них — россияне, рассказывал один из участников IT-армии. Все участники работают анонимно, и о том, кто конкретно присоединился к атакам, не знают ни сами участники, ни организаторы. По сути, от неспециалистов требуется установить на свое устройство софт, который позволит включить его в ботнет — сеть устройств, которая будет участвовать в дальнейших DDoS-атаках. Так, мама знакомого одного из участников, по его словам, «до войны боялась подходить к ноутбуку, а сейчас собрала по соседям битые телефоны и поломанные компьютеры и сделала дома ботнет-ферму».

Но за громкими атаками стоят не добровольцы, а профессиональные хакеры, говорит участник. Сколько человек на регулярной основе участвует в DDoS-атаках на российские банки, сказать трудно. Однако сейчас IT-армия состоит из двух частей, выяснили в Центре по изучению вопросов безопасности (CSS) в Цюрихе: добровольцев, которые атакуют в основном гражданскую инфраструктуру, и внутренних групп, которые, скорее всего, напрямую взаимодействуют с военными и выполняют их задачи. Саму идею появления армии приписывают украинскому IT-предпринимателю Егору Аушеву, который предложил Федорову собирать добровольцев.

Для коммуникации IT-армия использует систему телеграм-чатов, а цели для атак задаются в основном телеграм-канале. Российский МИД еще весной заявлял о сотнях тысяч еженедельных диверсий на российскую инфраструктуру. Правда, ведомство утверждало, что за атаками стояли «западные интернет-гиганты, стремящиеся сохранить технологическое доминирование и по сути колониальные правила в международной цифровой среде».

В последнее время механизм координации действий IТ-армии изменился, говорит Хантимиров. Сначала они обновляют список целей, который автоматически скачивается атакующей утилитой. А она, в свою очередь, запускается на компьютерах хактивистов. Если атака прошла успешно, организаторы делятся ее результатами.

Сама идея привлекать хакеров к атакам на инфраструктуру другого государства не нова. Например, в 2007 году сайты эстонских госучреждений и крупных банков и компаний Эстонии атаковали ботнеты с российскими IP-адресами, спустя два года ответственность за их организацию взяли на себя «Наши», а сами атаки назвали «акцией гражданского неповиновения». Но, как замечается в отчете CSS, если Россию за те атаки активно порицали, то Федоров за организацию IT-армии получил две награды на Европейском форуме по кибербезопасности за «защиту цифровых границ демократического мира».

Почему банки падают

Число атак конкретно на финансовый сектор в этом году выросло более чем в 10 раз, оценивает Лямин, и даже в момент спада активности их число остается гораздо выше, чем в прошлые годы. Кроме того, Минцифры сообщило, что в последнее время DDoS-атаки переориентируются с крупных компаний на малые, потому что крупные научились с ними справляться — и в Qrator Labs этот факт также подтверждают.

Однозначно утверждать, что за всеми атаками стоит именно IT-армия — трудно: DDoS-атаки — распределенные и найти конкретного исполнителя можно не всегда. Но корреляция между сообщениями в телеграм-канале и атаками на российские компании есть, признают в Qrator Labs. «Но, как правило, к атакам хактивистов могут присоединяться узкоспециализированные профессионалы, которые либо сочувствуют их идеям, либо имеют свои цели», — предупреждает Лямин.

Все, что сейчас происходит, — возможность тестировать арсенал кибероружия без особых последствий. И хакеры с большой вероятностью ею пользуются, считает эксперт: «Большая часть фиксируемых DDoS-атак не являются профессиональными и хорошо подготовленной компании навредить не могут. Но на общем фоне инцидентов, а их мы фиксируем тысячами каждые сутки, постоянно встречаются аномалии с совершенно другим уровнем сложности. И за ними уже стоит реальная экспертиза», — объясняет основатель Qrator Labs.

Понять, почему конкретно многие российские банки спустя восемь месяцев войны все еще регулярно становятся жертвами DDoS-атак, сложно, рассуждают эксперты по кибербезопасности. На рынке есть достаточно коммерческих сервисов и бесплатных инструментов с открытым исходным кодом, позволяющих эффективно противостоять DDoS-атакам, говорит старший специалист департамента анализа защищенности Digital Security Вадим Шелест. Отразить такую атаку сегодня способна не только крупная компания с большими бюджетами на безопасность, но и средний бизнес, соглашается Лямин. Так что регулярно повторяющиеся падения сайтов могут говорить о недостаточной степени подготовки. Финансовая организация — это набор компетенций. И безопасность — одна из них, напоминает Лямин.

«С другой стороны, если для атакующей стороны цель важна, она всегда сможет найти какую-то незащищенную часть инфраструктуры — вроде DNS, как было в марте, или внутренних корпоративных систем, про защиту которых компании часто забывают», — предупреждает эксперт. IT-армия постоянно совершенствует механизмы атак, и они достаточно мотивированы, чтобы целенаправленно искать уязвимости в защищаемых приложениях, подтверждает Хантимиров из StormWall. Кроме того, практика показала, что больше половины успешных атак хакеров были на компании, у которых была защита от DDoS-атак, но она не сразу справлялась с натиском.

Потери от успешной DDoS-атаки компании часто недооценивают: помимо прямого ущерба от приостановки работы сайтов и приложений, есть еще дополнительная нагрузка на колл-центры и инженерные службы компании. «Но самое важное — потеря доверия, если компания несколько раз подвергается атакам, которые замечают пользователи. И этот ущерб компании часто недооценивают», — говорит Лямин.

Сам по себе DDoS не угрожает ни данным пользователей, ни их деньгам. Но он очень часто идет параллельно со взломом, предупреждают эксперты. Продвинутые киберпреступники (APT-группировки) используют DDoS-атаки в качестве «дымовой завесы», объясняет Шелест из Digital Security. Отвлекая внимание защитников, в это время они могут проводить более продвинутые атаки, целью которых является уже что-то посерьезнее отказа в обслуживании — например, хищение денег со счетов или получение доступа к закрытой коммерческой информации, объясняет эксперт. И пример такой атаки в исполнении украинских хакеров уже был: весной мощная DDoS-атака на Rutube замаскировала взлом сервиса и удаление его данных, говорит основатель StormWall.

«В крупных банках с хорошей защитой в момент DDoS-атак все крупные транзакции переводят на ручной контроль либо вообще приостанавливают. Но, к сожалению, пока что так делают не все», — заключает основатель Qrator Labs.